Vergabe News

ITK News

31.01.2023

“DOGS ON INTERNET” 1

Teil 1: Kennwörter, Schlüssel und Public-Key-Infrastruktur

„On the Internet, nobody knows you're a dog“ ließ Peter Steiner in einer Zeichnung einen Hund am PC äußern. Diesen Cartoon, der 1993 im „The New Yorker“ erschienen ist, nutzte Richard E. Smith im Jahre 2002 auf dem Einband seines Buches „Authentication: From Passwords to Public Keys“, mit dem Themenschwerpunkt „Authentication: making sure your users are who they say they are“. Auch wenn die ursprüngliche Aussage des Cartoons etwas anders gedacht war: Wie könnte der Hund denn nachweisen, dass er der Hund ist?

Das ist doch ein alter „Hund“, oder?

30 Jahre nach dem Cartoon und über 20 Jahre nach dem Buch hat sich in unserer vernetzten Welt viel geändert, nur das digitale „Sich-Ausweisen“ funktioniert zu großen Teilen immer noch allein per Benutzername und Kennwort. Aber erreicht dieses Vorgehen eigentlich die gewünschten Ziele? Geht es um das Identifizieren des Gegenübers oder um ein Authentifizieren oder wird gar beides benötigt? Das Problem bei der Nutzung eines Kennwortes als einzigen Schutz ist alt bekannt: Wenn die „Parole“ nicht nur den eigenen Kräften, sondern auch dem Gegner bekannt ist, ist der Schutz dahin.

Die täglichen Meldungen über erfolgreiche Einbrüche in IT-Systeme, auf denen Zugangsdatenbanken so aufbewahrt wurden, dass eben genau Benutzernamen und Kennwörter im Klartext extrahierbar sind, sprechen hier leider eine deutliche Sprache: Es muss also eine andere Lösung geben. Zumal die Vielzahl der heute zu verwaltenden Zugangsdaten leider zu einer sehr menschlichen, aber nicht weniger fatalen Reaktion führt: „Natürlich benutze ich überall dasselbe Kennwort, das kann ich mir doch sonst nicht merken.“ Dazu passt leider auch das meistgenutzte Passwort 2022: „123456“. Das Kennwort „password“ steht hier immerhin erst auf Platz 4 bzw. 5, je nach Untersuchung.

Das Problem mit den Kennwörtern

Eine zeitlich unbefristete, statische und vor allem kopierbare Zugangskennung ist also problematisch. Dass die zwangsweise Änderung der Kennwörter in festen Abständen die Gesamtsicherheit des Verfahrens nicht erhöht, hat sich als Erkenntnis mittlerweile ebenfalls gefestigt. Ebenso ist auch der Zwang zur Nutzung übermäßig komplexer Kennwörter wenig zielführend. Allein die Länge eines Kennwortes erschwert einen Angriff durch Erraten noch signifikant.

Durchaus einen Sicherheitsgewinn brachte jedoch die Nutzung von mehr als einem nachzuweisenden Wert – also die Multi-Faktor-Authentifizierung, zumeist als Zwei-Faktor-Authentifizierung oder 2FA ausgeführt. Hierbei wird nicht nur abgefragt, ob der Anfragende etwas kennt (wie eben ein Kennwort), sondern auch, ob er etwas hat (wie einen „Security Token“ oder ein Zertifikat) oder etwas (unveränderlich) ist (wie z. B. ein Fingerabdruck).

Für biometrische Verfahren wie Fingerabdruck, Iris-Scan oder Gesichtserkennung gibt es jedoch hohe Anforderungen an die sichere Erfassung und Aufbewahrung der Merkmale. Für den allgemeinen Einsatz besser geeignet sind daher token-basierte Verfahren. Häufig genutzt werden hierbei Verfahren mit zeitbasierten Einmalpassworten (Time-based one-time passwords – TOTP). Etwas vereinfacht dargestellt, nutzen bei diesem Verfahren die anfragende und die kontrollierende Stelle ein aus einem gemeinsamen Grundwert (Secret Key) und einem gemeinsamen Verfahren zur Bildung einer Prüfsumme (Hash) auf Basis der aktuellen Zeit erstelltes, nur kurzzeitig (meist 30 oder 60 Sekunden) gültiges Einmalkennwort (OTP, z. B. sechs Ziffern). Sofern der ursprüngliche Secret Key eben genau das – nämlich geheim – ist und bleibt, scheitern Angreifer: Nach Ablauf der Gültigkeit des OTP können diese die genutzte Kombination aus Nutzername, Kennwort und OTP nicht nochmals verwenden. Für einen begrenzten Nutzerkreis (z. B. im Unternehmen oder Krankenhaus) kommen zudem auch Hardware-Security-Token als Karte (Smart Card) oder z. B. mit USB-Anschluss zum Einsatz. In einem Krankenhausflur kann der mobile Client, z. B. bei Wegnahme der Karte, automatisch gesperrt werden.

Digitale Schlüssel und Zertifikate

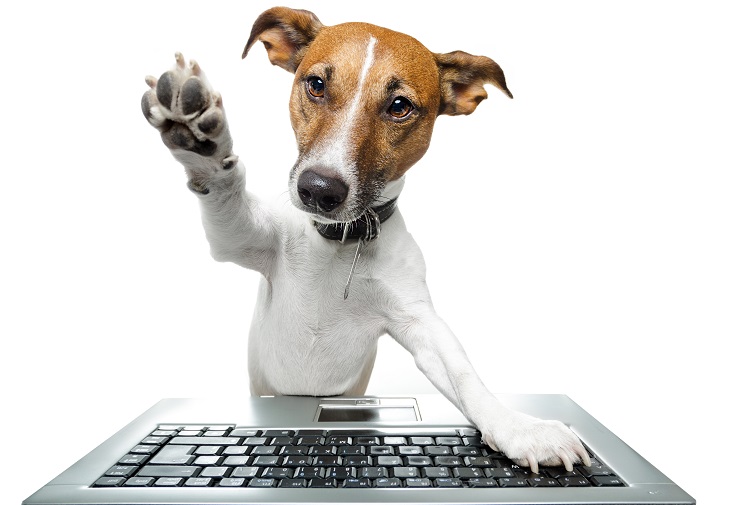

Zu digitalen Schlüsseln, insbesondere dem aus der physischen Welt nicht einfach übertragbaren Konzept der privaten und öffentlichen Schlüssel (asymmetrische Verschlüsselung), hier eine kurze Erläuterung:

Bei symmetrischer Verschlüsselung, also Sender und Empfänger benutzen denselben Schlüssel zum Ver- und Entschlüsseln, besteht genau das oben geschilderte Problem der gemeinsamen „Parole“: Jeder, der Zugriff auf den Schlüssel hat – berechtigt oder unberechtigt – kann die Nachricht entschlüsseln.

Mit asymmetrischer Verschlüsselung besteht dieses Problem nicht; der Public Key zum Verschlüsseln kann so öffentlich verfügbar sein. Allerdings: Wie kann der Sender sicher sein, dass der öffentliche Schlüssel auch wirklich zum Empfänger gehört und nicht einem Angreifer, der sich als Empfänger ausgibt? Wenn der Absender dann seine Nachricht mit dem öffentlichen Schlüssel des Angreifers verschlüsselt, ist diese natürlich für den Angreifer dekodierbar. Es fehlt hier also eine Möglichkeit, zu prüfen, ob ein öffentlicher Schlüssel auch tatsächlich zu dem privaten Schlüssel des gewünschten Empfängers gehört.

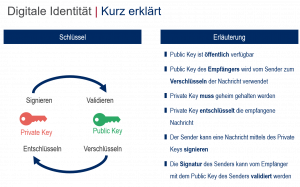

Dies wird jedoch prüfbar, wenn Sender und Empfänger auf einem sicheren Weg die Fingerprints (Hashes) der öffentlichen Schlüssel vergleichen. Wobei das bei einer großen Anzahl verschiedener Kommunikationspartner natürlich sehr mühselig ist. Nützlich wäre daher also eine dritte, vertrauenswürdige Stelle oder mehrere solcher Stellen, die beglaubigen, dass ein solcher Schlüssel auch tatsächlich zur angegebenen Person gehört. Dann braucht der Absender nicht alle Empfänger einzeln kontaktieren, um sich dessen zu vergewissern.

Wem die Welt vertraut

Genau dies ermöglicht das Konzept der globalen Public-Key-Infrastruktur (PKI) mit öffentlich anerkannten Zertifizierungsstellen (Certificate Authority, CA). Hierzu folgend ein Schaubild:

Wenn also beide Kommunikationspartner der CA vertrauen, welche die gegenseitigen öffentlichen Schlüssel validiert hat, und sicherstellen, dass das Zertifikat als gültig angegeben ist, können sie direkt mit der Kommunikation beginnen.

Nun ist der Betrieb einer (ggf. weltweit, z. B. durch das CA/Browser Forum) als vertrauenswürdig eingestuften CA entsprechend aufwendig. Daher werden (in den meisten Fällen) Gebühren für das Ausstellen von (sogenannten öffentlichen) Zertifikaten berechnet. Es gibt einige Ausnahmen (besondere Abkommen z. B. in Forschungsverbünden oder auch die Initiative von „Let’s Encrypt“), die allerdings auf Benutzergruppen oder einzelne Anwendungsfälle beschränkt sind.

Welche weiteren Möglichkeiten sinnvoll sind, um Nutzer und Geräte im Unternehmen mit Zertifikaten zu versorgen, und wie eine unter Umständen große Zahl an Zertifikaten effizient verwaltet werden kann, erfahren Sie im Februar – im zweiten Teil dieses ITK-Blogs.

Jochen Kmietsch

Senior Consultant | CISSP

WEITERE FACHARTIKEL

28.06.2024

NIS2-RICHTLINIE

Mit NIS2 geistert erneut eines dieser großen Regulierungspakete durch Behördenflure und die Unternehmerwelt. Betroffene werden definiert, neue Vorgaben auferlegt und am Ende steht immer die gleiche Frage im Raum: Muss mich das wirklich interessieren?

31.05.2024

NACHHALTIGKEIT

Nachhaltigkeit ist ein zentrales Thema in der heutigen Zeit. Unternehmen und öffentliche Auftraggeber tragen eine gesellschaftliche Verantwortung, umweltfreundliche und sozial verträgliche Entscheidungen zu treffen. Was bedeutet die Umsetzung von Nachhaltigkeit aber für ITK-Beschaffungsprojekte?

02.04.2024

EINFÜHRUNG VON KI

Auch wenn eine Organisation bereits geübt darin ist, technologische Neuerungen einzuführen, spielt bei der Implementierung von Künstlicher Intelligenz die menschliche Angst eine große Rolle. Kann KI meinen Job übernehmen? Werde ich morgen überhaupt noch gebraucht? Fragen, die Mitarbeiter im Angstgedächtnis triggern, müssen proaktiv beantwortet werden.

27.03.2024

VIDEOKONFERENZSICHERHEIT

Videokonferenzdienste sind aus der modernen Arbeitswelt nicht mehr wegzudenken. Der sichere Umgang mit dieser Technologie ist jedoch nicht immer gegeben. Der Taurus-Abhörfall der Bundeswehr hat gezeigt, dass fehlerhafte Nutzung zu schwerwiegenden Sicherheitsvorfällen führen kann. Erfahren Sie hier mehr über die verschiedenen Sicherheitsfunktionen von Konferenzdiensten und wie sie richtig genutzt werden.

15.02.2024

MOBILFUNK AUS DEM ALL

Lange Zeit entwickelten sich Mobilfunk und Satellitenkommunikation technologisch weitgehend unabhängig voneinander, doch gibt es bereits praktische Ansätze für einen kombinierten erfolgreichen Einsatz. Erfahren Sie mehr über aktuell verfügbare Lösungen und jüngste Entwicklungen, mit denen auch Versorgungslücken der Mobilfunknetze mit Satellitenunterstützung geschlossen werden können.

31.01.2024

GRÜNE WIESE

Die Möglichkeit sich ohne starre Leitplanken einem neuen Thema widmen zu dürfen, sollte man unbedingt nutzen und vor allem genügend Zeit in die Vorbereitung stecken. Bedauerlicherweise läuft aber die IT-Projektarbeit oft immer noch eher „im stillen IT-Kämmerlein“ ab. Doch was, wenn man den Transformationsprozess transparent gestaltet und die Anwender bereits ab der Vorphase involviert?

12.12.2023

WI-FI 7

Mit Wi-Fi 7 steht ab 2024 die nächste WLAN-Evolutionsstufe in den Startlöchern, ein gutes Beispiel für immer kürzer werdende Innovationszyklen im ITK-Bereich. Wi-Fi 7 kann seine Vorteile besonders dann ausspielen, wenn schnelle Datenübertragungsraten mit vielen Geräten und möglichst geringer Latenz gefordert sind, aber es gibt auch höhere Anforderungen in Bezug auf die Nutzung des neuen […]

28.08.2023

WEN INTERESSIERT´S?

Im Rahmen unserer Projekte beschäftigen wir uns mit unterschiedlichen Interessengruppen und deren Ansprüchen auf Information und Integration. Wer wann wie informiert wird, sollte gut durchdacht und geplant werden, denn ein gut aufeinander abgestimmtes Kommunikationsmanagement fördert das gleiche und positive Projektverständnis aller Stakeholder.

20.07.2023

EIN KOFFER VOLL TABLETS?

Es gibt viele Wege zur digitalen Schule. Ein Satz Tablets für eine Klasse ist nur ein Schritt, der dazugehörige Koffer zum Laden und Aufbewahren ein weiterer. Erst einmal wird aber ein Medienkonzept benötigt. Weitergehend ist die Konnektivität über ein Schul-Netz und ein Internet-Zugang unbedingt erforderlich; und noch vieles mehr. Alles am besten wohldimensioniert, gut gesichert […]

06.07.2023

IT-PROJEKTE + MARKETING?

Es ist immer noch Gang und Gäbe, dass technologische Themen mit der „technologischen Brille“ implementiert werden. Doch dies ist auch der Grund, warum viele der Change-Projekte, vor allem im Bereich der Digitalisierung, scheitern oder nur zögerlich in die Umsetzung kommen. Das Projekt und damit die vielen Mehrwerte daraus werden nicht „beworben“ – es fehlt an […]

09.05.2023

DAS ADKAR-MODELL

Bei der Veränderung von Arbeitsumgebungen oder -weisen ist ein One-size-fits-all-Ansatz längst nicht mehr erfolgsversprechend. Vielmehr bedarf es einer zielgruppenspezifischen Vorgehensweise, die ganzheitlich geplant und realisiert wird. Nur ein paar Schulungen reichen für ein Umdenken nicht aus.

25.04.2023

EMBEDDED SIM

In den 1990ern im Scheckkartenformat gestartet, schrumpfte die SIM-Karte auf die Größe eines kaum fingernagelgroßen Mikrochips. Als logisch nächster Schritt wurde der Mikrochip dann fest ins Endgerät eingebettet. Damit war die embedded SIM, kurz eSIM, geboren. Erfahren Sie hier, was für und was gegen diese Variante spricht.

28.03.2023

IPv6-STRATEGIE

IPv6 wurde 1998 von der IETF standardisiert. Die meisten Netzdienstleister haben heute IPv6 in ihren Netzen eingeführt. Die Adressknappheit bei IPv4 führt dazu, dass bei einer reinen IPv4-Kommunikation der Datenaustausch mit Externen erschwert oder sogar verhindert wird. Eine Killerapplikation für eine IPv6-Umstellung gibt es selten, die Einschränkungen finden häppchenweise statt. Es empfiehlt sich, die Umstellung […]

01.02.2023

“DOGS ON INTERNET” 2

Folgen Sie uns nach den erst en allgemeinen Ausführungen zu Kennwörtern, Schlüsseln und Zertifikaten im zweiten Teil unseres ITK-Blogs zum Thema nun bei der genaueren Betrachtung einer lokalen Public-Key-Infrastruktur PKI im Unternehmen und der effizienten Verwaltung einer solchen. Im ersten Teil wurden bereits die weltweit anerkannten öffentlichen Zertifizierungsstellen Certificate Authority – CA und die damit […]

31.01.2023

“DOGS ON INTERNET” 1

In unserer vernetzten Welt hat sich in den letzten Jahrzehnten sehr viel verändert, nur das digitale „Sich-Ausweisen“ funktioniert zu großen Teilen immer noch allein per Benutzername und Kennwort. Aber erreicht dieses Vorgehen eigentlich die gewünschten Ziele? Geht es um das Identifizieren des Gegenübers oder um ein Authentifizieren oder wird gar beides benötigt?

15.12.2022

SASE

In der modernen IT-Welt sind Benutzer, Applikationen und Geräte vielfältig und verteilt. Der früher selbstverständliche Netzrand Perimeter am Rechenzentrum ist längst aufgelöst. Mobile User wollen z. B. vom Homeoffice aus auf eine öffentliche Cloud wie Microsoft 365 zugreifen, aber auch Dokumente bearbeiten, die auf einem Server im unternehmenseigenen Rechenzentrum liegen.

13.10.2022

IT-SICHERHEITSGESETZ 2.0

Das bereits im Jahre 2021 verabschiedete „Zweite Gesetz zur Erhöhung der Sicherheit informations-technischer Systeme“ IT-Sicherheitsgesetz 2.0, abgekürzt IT-SiG 2.0 muss in den betroffenen Unternehmen bis zum 1. Mai 2023, und damit 2 Jahre nach Inkrafttreten, umgesetzt sein. Als neue kritische Infrastruktur findet im IT-SiG 2.0 die Siedlungsabfallentsorgung nun ebenfalls Berücksichtigung. Darüber hinaus fallen durch die […]

21.09.2022

ZTNA

Im Zero-Trust-Modell wird grundsätzlich jedem Dienst, Anwender oder Gerät innerhalb oder außerhalb des eigenen Netzwerks auch im LAN misstraut. Erst die Authentifizierung der Dienste, Anwender und Geräte ermöglicht einen autorisierten Zugriff, der in entsprechenden Policies zu definieren ist. Um ein ZTNA-Konzept umsetzen zu können, ...

31.08.2022

BARRIEREFREI – MITGEDACHT!

Im Bundesgleichstellungsgesetz BGG ist festgelegt, dass die digitale Barrierefreiheit für alle öffentlichen Stellen verpflichtend ist. Jedoch ergibt es für jede Ausschreibung und auch für Geschäftspartner und Dienstleister etc. einer öffentlichen Stelle Sinn, sich mit dem Thema zu beschäftigen. Denn auch bei Zulieferungen auf Dokumentenebene gelten ggf. die ...

15.06.2022

CHIASMUS-NACHFOLGE

Zum 30. Juni endet für Chiasmus® endgültig die Zulassung für den Geheimhaltungsgrad ‚Verschlusssachen nur für den Dienstgebrauch‘ VS-NfD. Unternehmen und Behörden, die Bedarf an VS-NfD-konformer Verschlüsselung haben, müssen Chiasmus bis zum 1. Juli 2022 durch ein zugelassenes Alternativprodukt abgelöst haben.

24.05.2022

MS TEAMS VS. TELEFONIE

Stehen Sie auch vor der Herausforderung, dass Microsoft Teams als Collaboration Tool in ihrem Unternehmen gesetzt ist? MS Teams hat in pandemiebedingten Home-Office-Zeiten einen beispielslosen Erfolgskurs quer durch alle Branchen, Unternehmensgrößen und Nutzergruppen hingelegt. Gehakt hat es aber immer an einer Stelle: Beim Telefonieren.

28.04.2022

WI-FI 6E

Kaum hat sich Wi-Fi 6 im Markt etabliert, steht mit Wi-Fi 6E bereits die nächste Evolutionsstufe in den Startlöchern. Während die bisherigen WLAN-Standards das 2,4- und 5-GHz-Band nutzen, steht bei Wi-Fi 6E zusätzlich das 6-GHz-Frequenzband zur Verfügung. Wi-Fi-6E-Geräte können dementsprechend zusätzlich ein dediziertes 6E-Spektrum mit bis zu sieben weiteren 160-MHz-Kanälen nutzen.

09.03.2022

IT-SECURITY AWARENESS

Eine ganzheitlich erfolgreiche IT-Sicherheit kann nicht ausschließlich durch technische Maßnahmen erreicht werden. Neben der technischen Komponente ist auch die Rolle des Menschen, der das System bedient, ein elementarer Bestandteil. Viele Unternehmen und insbesondere die IT-Beschäftigten stellen sich an dieser Stelle zu Recht die Frage ...

17.02.2022

INHOUSE MOBIL

Aufgrund ausgefallener Architekturen unter Einsatz innovativer Baustoffe stehen immer mehr Architekten, Gebäudeeigner oder -betreiber vor der Herausforderung, dass eine Freifeldversorgung des öffentlichen Mobilfunks für eine vollflächige Funkversorgung innerhalb von Gebäuden nicht ausreicht. In derartigen Aufgabenstellungen kommen ...

19.10.2021

DIGITAL SOUVERÄN = JITSI?

Die Corona-Krise hat die Verbreitung von Videokonferenzen extrem beschleunigt. Platzhirsche wie die amerikanischen Plattformbetreiber Zoom, Microsoft und Cisco haben die Nase als Anbieter vorn. Wer als Kunde jedoch hohe Anforderungen an den Datenschutz nach europäischen Maßstäben hat, kann diese Plattformen nur mit bildlich gesprochenen „Bauchschmerzen“ ...

20.09.2021

INFORMATIONSSICHERHEIT MANAGEN

Mehr IT-Sicherheit – oder allgemeiner Informationssicherheit – zum Schutz vor Cyber-Angriffen wird von Jahr zu Jahr relevanter. Um verfügbare Mittel effektiv einsetzen zu können, müssen aber die Bereiche, in denen Schutzmaßnahmen besonders dringend sind, erst einmal gefunden, erfasst und dokumentiert werden. Hier kommt das ISMS ins Spiel ...

31.08.2021

5G-CAMPUS VS. WI-FI 6

Viele Unternehmen stehen aktuell vor der Herausforderung, technologische Weichen für die funkbasierende Unternehmensvernetzung zu stellen. Insbesondere mit 5G-Campus und Wi-Fi 6 stehen hierfür zwei wesentliche Technologieansätze zur Verfügung. Steht Wi-Fi 6 dabei in harter Konkurrenz zu 5G oder ist es eine sinnvolle Ergänzung?

28.07.2021

ONLINE, HYBRID ODER PRÄSENZ?

Wie wird bestmöglich entschieden, ob eine Veranstaltung im Online-, Hybrid- oder Präsenz-Format durchgeführt wird? Nach langer Zeit reiner Online-Veranstaltungen und der Erkenntnis, dass diese viel Potential haben, jedoch auch einige Nachteile mit sich bringen, sollte nun ein Veranstaltungskonzept für die Zukunft gefunden werden.

22.06.2021

DIGITAL WORKPLACE

Seit den 90ern begleitet uns der Windows Desktop als zentraler Zugangspunkt zu IT-Anwendungen im geschäftlichen Umfeld. Nun macht sich der Digital Workplace als Client-unabhängige Web-Anwendung auf, dieses Feld zu erobern und die Bereitstellung von Applikationen grundlegend zu verändern. Doch wohin führt die Entwicklung aus aktueller Sicht und was ist für die eigene IT-Infrastruktur zu beachten?

30.04.2021

GESUNDHEITSWESEN

Auf der einen Seite sind im Gesundheitswesen noch viele Faxgeräte im Einsatz, auf der anderen sind deutsche Krankenhäuser bereits so vernetzt, dass sich die Meldungen über erfolgreiche Cyber-Angriffe auf diesem Wege und damit verbundene IT-Ausfälle sowie Störungen der klinischen Abläufe häufen. Wie kann also der Weg ins digitale Zeitalter sicher beschritten werden?

18.03.2021

DER VIRTUELLE TEAMRAUM

In der digitalen Arbeitswelt entstehen Bedarfe virtuelle Teamräume zu nutzen, mit dessen Hilfe die Kompensation der Nachteile der zunehmenden virtualisierten Arbeitsweisen gelingen kann. Dabei ist eine Projekt- und Teamkollaborationssoftware der zentrale Anlaufpunkt für die tägliche Projektarbeit. Doch welche Anforderungen stellt die Einführung eines virtuellen Teamraums an eine solche Software?

12.01.2021

SD-WAN

Viele Organisationen befinden sich mitten in der digitalen Transformation. Besonders betroffen sind dabei die Unternehmensnetzwerke durch die vielen neuen Anforderungen von Cloud und Co. Sie müssen flexibel sein und agiler werden. SD-WAN gilt bei vielen als die künftige Lösung, aber wie sieht es aktuell in der Praxis aus?

14.12.2020

SECURITY OPERATIONS CENTER 2

Im letzten News-Blog, dem ersten Teil zu diesem Thema, lasen Sie, warum ein SOC eine sinnvolle Lösung ist und welche Vorteile diese IT-Sicherheitszentrale hat. Im aktuellen Artikel erfahren Sie mehr Details rund um das SOC. Welche Rollen und Modelle gibt es? Was sind die Aufgaben und die Werkzeuge eines SOC und wie gelingt eine kontinuierliche […]

26.11.2020

SECURITY OPERATIONS CENTER 1

Berichte über Sicherheitsprobleme mit IT-Systemen gehören mittlerweile zum festen Bestandteil der Nachrichten. Angesichts der aktuellen Lage der IT-Sicherheit geht es bei der Frage nach IT-Sicherheitsvorfällen nicht mehr um das „ob“, sondern nur noch um das „wann“ Expect the breach; und dann vor allem um das „wie schnell“. Wie schnell werden die Vorfälle entdeckt und Gegenmaßnahmen […]

29.10.2020

DIGITALISIERUNG

Städte und Gemeinden stehen vor der Herausforderung, branchenübergreifende digitale Strategien für das Leben der Zukunft zu entwickeln und umzusetzen. Die Nutzung fortschrittlicher Informations- und Kommunikationstechnologien soll dazu beitragen, unsere Lebensqualität zu verbessern. Aber wie wollen wir in Zukunft leben und welche Umsetzung bietet einen Mehrwert?

30.09.2020

IT-SECURITY

Die letzten Monate waren ohne Zweifel geprägt von großen Veränderungen für alle von uns. Wie viele davon werden jedoch dauerhaft bleiben? Wie gehen wir mit diesen Veränderungen um? Im konkreten Fall: Welche Herausforderungen gibt es im Bereich der IT-Sicherheit, welche IT-Werkzeuge werden plötzlich in einem verstärkten Umfang genutzt und welche Auswirkungen hat dies technisch und […]

10.06.2020

KLIMANEUTRALES UNTERNEHMEN

Seit 2018 ist DOK SYSTEME ein klimaneutrales Unternehmen. Wir gleichen die CO2-Emissionen unserer Geschäftsaktivitäten vollständig über renommierte Klimaschutzprojekte aus. Unsere Maßnahmen erstrecken sich weiterhin vom Einsatz kollaborativer Lösungen über die Reduktion von Geschäftsreisen bis hin zum Bezug von nachhaltiger Energie an unseren Bürostandorten. Und ...

05.05.2020

NEW WORK

Der Wandel von der Industrie- zur Wissensgesellschaft beschäftigt viele Unternehmen intensiv. Der Digital Workplace als zentraler endgeräteunabhängiger Zugangspunkt zur Unternehmens-IT gewinnt an Bedeutung für die Flexibilität und Kreativität am Arbeitsplatz – aber auch durch die aktuelle Corona-Krise. Dennoch bedeutet New Work vielmehr als die Bereitstellung eines IT-Tools.

16.04.2020

KEINER DA – TROTZDEM BESETZT

Kennen Sie das? Sie haben Ihre Mitarbeiter ins Homeoffice geschickt, die Büros sind leer und das Unternehmen ist telefonisch nicht mehr erreichbar. Dieser Effekt tritt bei massenhafter Aktivierung der Rufumleitung zu Anschlüssen außerhalb der eigenen Telefonanlage auf. Doch es gibt auch eine Lösung für das Problem.

17.03.2020

CLOUD-SERVICES

Der Einsatz von IT-Services aus der Cloud bietet umfangreiche Möglichkeiten zur Gestaltung der eigenen IT-Architektur. Individuelle Anforderungen ergeben sich aus den Wertschöpfungsprozessen und erfordern eine differenzierte IT-Strategie. Für die IT bedeutet dies eine Abwägung verschiedener …

27.02.2020

NOTRUFTAG 2.0

110 und 112 sind Rufnummern, die jedem geläufig sind und hoffentlich nur selten gewählt werden müssen. Falls es doch einmal dazu kommt, dann müssen Nummer und Rufaufbau funktionieren und am besten schnell. Doch, dass dies keine Selbstverständlichkeit ist und sich hinter so einem Rufaufbau eine komplexe technische Umsetzung befindet, ist …

31.01.2020

OHNE IT GEHT´S NICHT

Warum wird die IT oftmals unterschätzt? Welche Faktoren tragen dazu bei, dass die IT-Abteilung längst noch nicht als strategischer Partner mit Bedeutung für die Wettbewerbsfähigkeit gesehen wird, sondern mit der Rolle des als strategisch unbedeutenden Dienstleisters zu kämpfen hat?

16.12.2019

5G

Die BNetzA hat das Frequenzband im Bereich 3,7 - 3,8 GHz technologie- und diensteneutral für lokale Anwendungen – die sogenannten Campuslösungen – zugeteilt. Diese 100 MHz sind nicht für BOS-Anwendungen vorgesehen. Vielmehr besteht das Ziel darin, …

26.08.2019

WLAN 6 / WI-FI 6

Der neue WLAN-Standard IEEE 802.11ax ermöglicht Anwendern eine hohe und leistungsfähige Verbindungsqualität; insbesondere in räumlich begrenzten Umgebungen. Wi-Fi 6 – nach neuem Namensschema der WiFi Alliance – zeichnet sich dabei im Wesentlichen …

23.07.2019

SICHER IN DIE CLOUD

Über 70 % der deutschen Unternehmen nutzen laut aktueller Studien bzw. Umfragen Cloud Computing oder setzen sich intensiv damit auseinander. „Das Internet wird das neue Corporate Network“ ist in diesem Zusammenhang eine gerne zitierte Aussage …

14.05.2019

VUCA UND AGIL

Um komplexe Veränderungen der IT-Landschaft erfolgreich in kurzer Zeit umzusetzen, empfiehlt DOK SYSTEME die Berücksichtigung der Besonderheiten des sogenannten VUCA-Umfeldes und insbesondere den Einsatz agiler Vorgehensweisen.

16.04.2019

IT-SECURITY IM WANDEL

IT-Sicherheitsvorfälle sind zum alltäglichen Phänomen geworden. Regelmäßig berichtet die Presse über "Cyberangriffe" auf Hotel- oder Handelsketten, Regierungsstellen, öffentliche Infrastruktur und Unternehmensnetze aller Größen. Wenn die Angreifer erfolgreich sind, ist dies für die betroffenen Unternehmen nicht selten eine existentielle Bedrohung. Wieso …

07.03.2019

DSGVO

Die Datenschutzgrundverordnung ist seit fast einem Jahr in Kraft und zunächst wurden die Verantwortlichen bzgl. Datenschutzverstößen mit Nachsicht behandelt. Doch mittlerweile führen Aufsichtsbehörden die ersten Bußgeldverfahren wegen Verstößen gegen die DSGVO durch. Immerhin drohen nach der DSGVO deutlich höhere Bußgelder als nach dem bisherigen Bundesdatenschutzgesetz.

28.02.2019

COLLABORATION TOOLS AUS DER CLOUD

Chat-Unterhaltungen, Web-Konferenzen, Application-Sharing – UCC-Technologien erobern den Unternehmensalltag. Fast täglich ist von WhatsApp-Gruppen oder agilen Projektmanagementmethoden zu lesen. Cloud-basierte Collaboration Tools sollen die Zusammenarbeit in Unternehmen einfacher, effizienter und sicherer machen. Doch halten die Tools, was sie versprechen?

29.11.2018

COLLABORATION TOOLS

Welche Collaboration-Tools bieten sich an, wenn Teams ihre Aktivitäten in einer einzigen, synchronisierten Arbeitsumgebung zusammenführen und vereinheitlichen wollen? Dieser Frage gehen wir in unserer Reihe "Collaboration Tools" nach und stellen heute die Lösung von Mitel vor: „MiTeam“.

27.09.2018

TR NOTRUF 2.0

Die bereits für Ende 2017 angekündigte Novellierung der Technischen Richtlinie Notrufverbindungen TR Notruf 2.0 ist am 22.08.2018 im Amtsblatt der BNetzA veröffentlicht worden und löst die seit Juni 2011 gültige Fassung ab. Welche Änderungen ergeben sich hierdurch für die Netzbetreiber?

31.07.2018

BGH-URTEIL

Am 26.07.2018 hat sich der Bundesgerichtshof BGH mit der Frage der Haftung für offene WLAN-Hotspots befasst. Bis zu der BGH-Entscheidung Az. I ZR 64/17 war in Deutschland strittig, ob das seit 2017 geltende nationale Telemediengesetz überhaupt wirksam ist.

13.06.2018

SOFTWARE DEFINED WAN

Zurzeit verändert sich die Nutzung von Wide-Area-Kommunikationsnetzen WAN grundlegend. Es stehen verschiedenste Medien wie MPLS, Ethernet, DSL und LTE zur Verfügung, und immer mehr Dienste wie z. B. Microsoft Office 365 werden aus der Cloud angeboten. Heute werden in der Regel …

Vergabe News

ITK News